Cyberdreigingen in 2016: Verhoogde Botnet Activiteit

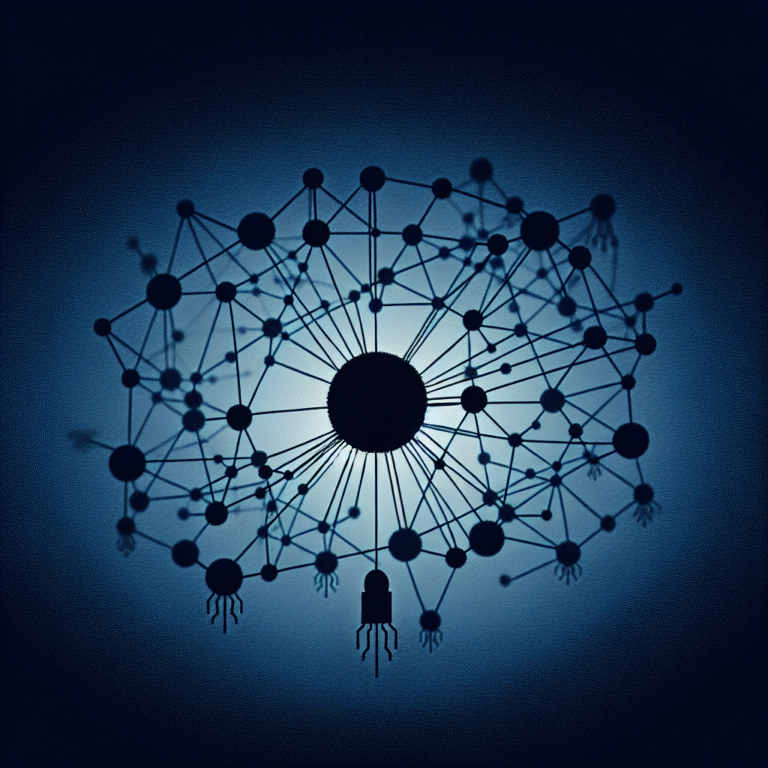

In 2016 was er sprake van een druk jaar voor cyberdreigingen. Onderzoekers documenteerden meer dan 7.000 botnet Command & Control (C&C) servers verspreid over meer dan 1.100 netwerken. Deze C&C servers faciliteerden verschillende vormen van online criminaliteit, zoals identiteitsdiefstal, e-banking fraude, spam en DDoS-aanvallen. Tevens werden ze gebruikt voor het ophalen van gestolen gegevens.

Afname van Botnet Controllers

Van de SBL-lijsten in 2016 was één op de vijf gerelateerd aan een botnet C&C server. Ondanks het hoge aantal van 7.314 C&C servers, is dit een afname van 1.166 (of 13,8%) vergeleken met 2015. Het merendeel (61,3% of 4.481) van deze botnet controllers was gehost op servers die specifiek waren besteld door cybercriminelen.

Anonimisering en de Toekomst van Cybercriminaliteit

Cybercriminelen maken steeds vaker gebruik van anonymiseringsnetwerken, zoals het dark web, om de werkelijke locatie van hun C&C servers te verhullen. Dit droeg bij aan de afname van direct herkenbare botnet controllers. De opkomst van deze anonimiteit maakt het moeilijk om content te blokkeren en vraagt om een zorgvuldiger beleid van hostingproviders en ISPs over het gebruik van dergelijke diensten.

Malware en Ransomware in 2016

In 2016 was er een duidelijke toename in ransomware-aanvallen, met stijgende cijfers van gerapporteerde incidenten. Daarnaast richtten cybercriminelen zich ook steeds meer op de Internet of Things (IoT). In korte tijd werden er bijna 400 IoT malware botnet controllers geïdentificeerd en geblokkeerd, wat aantoont dat dit een belangrijke aandachtsgebied is voor de toekomst.